12 張英偉達 RTX 5090 破解不同密碼所需時間揭秘:破解 8 位純數字密碼僅需 15 分鐘

IT之家 5 月 11 日消息,網絡安全公司 Hive Systems 近日發布了其 2025 年密碼表,這是該公司每年對密碼破解的難度分析報告,該報告揭示了在當前計算能力下,不同復雜度的密碼被破解所需的時間,為用戶提供了密碼安全的重要參考。

根據 Hive Systems 的分析,盡管如今的計算能力日益強大,但對于普通用戶來說,只要在密碼中增加一些額外的字符,就能大幅提升密碼的安全性。報告指出,良好的密碼安全實踐包括使用較長的密碼,并且為每個賬戶或服務設置不同的密碼。理想情況下,密碼應包含數字、小寫字母、大寫字母和符號。

據IT之家了解,此次分析模擬了一個較為成功的黑客攻擊場景,假設攻擊者使用了 12 塊 Nvidia GeForce RTX 5090 顯卡。Hive Systems 表示,12 塊顯卡是目前消費者能夠獲取的最佳硬件配置,且不會阻礙運行用于暴力破解密碼的工具。該公司此前對 RTX 4090 顯卡的分析也得出了類似的結論。

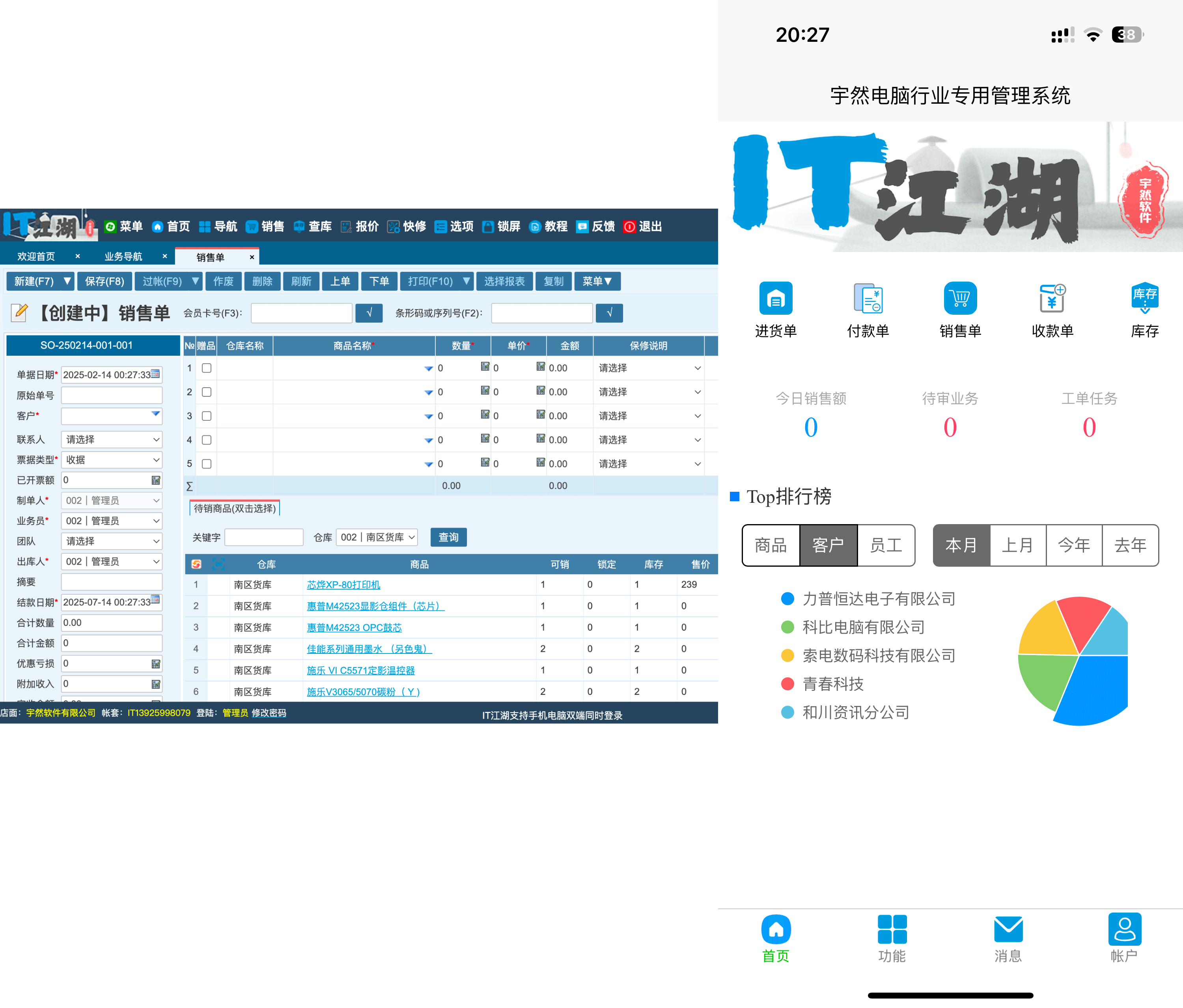

如今,大多數網站和服務都使用 Bcrypt 算法來對用戶的明文密碼進行“哈希”處理,Hive Systems 此次分析的就是顯卡對這種哈希密碼的破解能力。哈希處理是將用戶的明文密碼轉換為另一種形式,即使攻擊者入侵存儲哈希值的服務器,他們也只能看到哈希值,而無法直接獲取密碼。哈希軟件[IT江湖]的設計是單向的,無法逆向工程。

2025 年的密碼表展示了 12 塊 Nvidia GeForce RTX 5090 顯卡暴力破解密碼所需的時間,值得注意的是,報告中的破解時間數據代表了一種最壞的情況,即假設攻擊者的破解軟件[IT江湖]需要嘗試所有可能的值,用戶的密碼恰好是最后一個被猜中的。

結果顯示,12 張 RTX 5090 顯卡能夠在 15 分鐘內破解僅由數字組成的八位密碼。而對于由八個小寫字母組成的密碼,12 張 RTX 5090 顯卡需要花費 3 周時間才能破解。然而,當密碼中同時包含數字、大小寫字母時,破解難度大幅提升,12 張 RTX 5090 顯卡需要 62 年才能破解;若再加入符號,破解時間將延長至 164 年。

由此可見,增加密碼字符集的多樣性是一種有效的安全策略。此外,增加密碼的字符長度也能顯著提升安全性。例如,如果密碼有 18 個字符,即使這些字符僅是數字,12 塊頂級顯卡也需要 28.4 萬年才能破解。字符長度的增加會使破解難度呈指數級上升。例如,一個由 13 個數字組成的密碼,顯卡需要 3 年才能破解,而增加一個數字后,破解時間將延長至 28 年,再增加一個數字則延長至 284 年。

美國國家標準與技術研究院(NIST)仍建議密碼的最小字符數為 15 個。這一建議是合理的,因為 15 個字符的密碼破解時間將遠遠超出一個人的壽命。

對于那些需要防御更強大計算能力攻擊的用戶,Hive Systems 還分析了用于訓練 ChatGPT-4 的硬件(2 萬塊 Nvidia A100 服務器顯卡)破解密碼所需的時間。即使使用這種硬件,破解一個 18 個字符的純數字密碼也需要 388 年,而 17 個字符需要 39 年,16 個字符需要 4 年,這再次證明增加密碼字符數的重要性。

總之,如果用戶使用的是弱密碼,那么在當前的計算時代,許多攻擊者確實能夠利用相對標準(盡管昂貴)的計算能力成功破解密碼。但如果用戶使用長密碼,并包含小寫字母、大寫字母、數字和符號,那么在暴力破解方面,用戶則無需過于擔憂。

來源:IT之家